QNAP NAS Sicherheitsleitfaden

Dieser Leitfaden bietet detaillierte Einblicke in die Sicherheitseinstellungen und Schutzmechanismen von QNAP NAS und hilft Ihnen dabei, Ihre Netzwerksicherheit zu stärken und Ihre Daten zu schützen.

Sichere Netzwerkarchitektur und Einstellungen

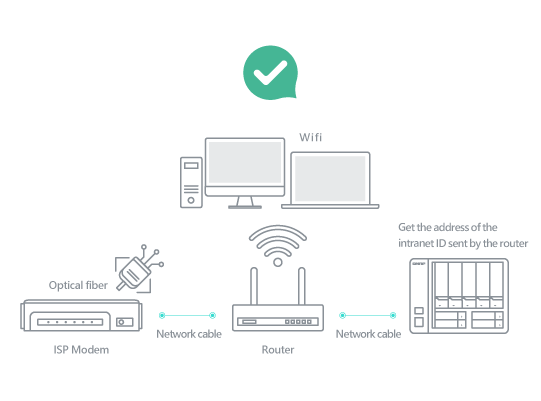

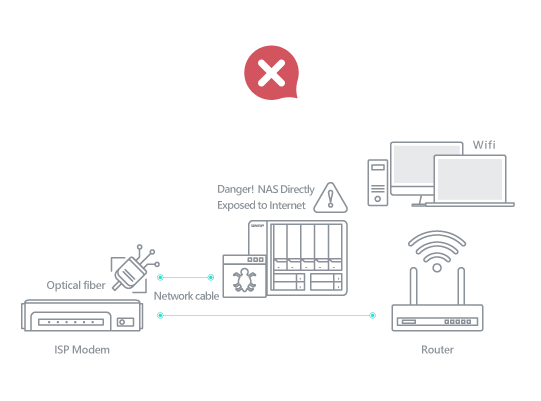

1. NAS richtig anschließen

Sie sollten den Netzwerkanschluss des NAS niemals direkt mit dem Internet verbinden. Stellen Sie sicher, dass Ihr NAS zuerst mit dem Router und dann mit dem von Ihrem Internetdienstanbieter (ISP) bereitgestellten Modem verbunden wird. Mit den richtigen Einstellungen kann der Router bösartigen Datenverkehr aus dem Internet blockieren und das Risiko von Cyberangriffen verringern.

2. Konfigurieren Sie den Router richtig

Melden Sie sich beim Router an oder lassen Sie sich von Ihrem ISP helfen, um die folgenden Einstellungen zu überprüfen und zu deaktivieren:

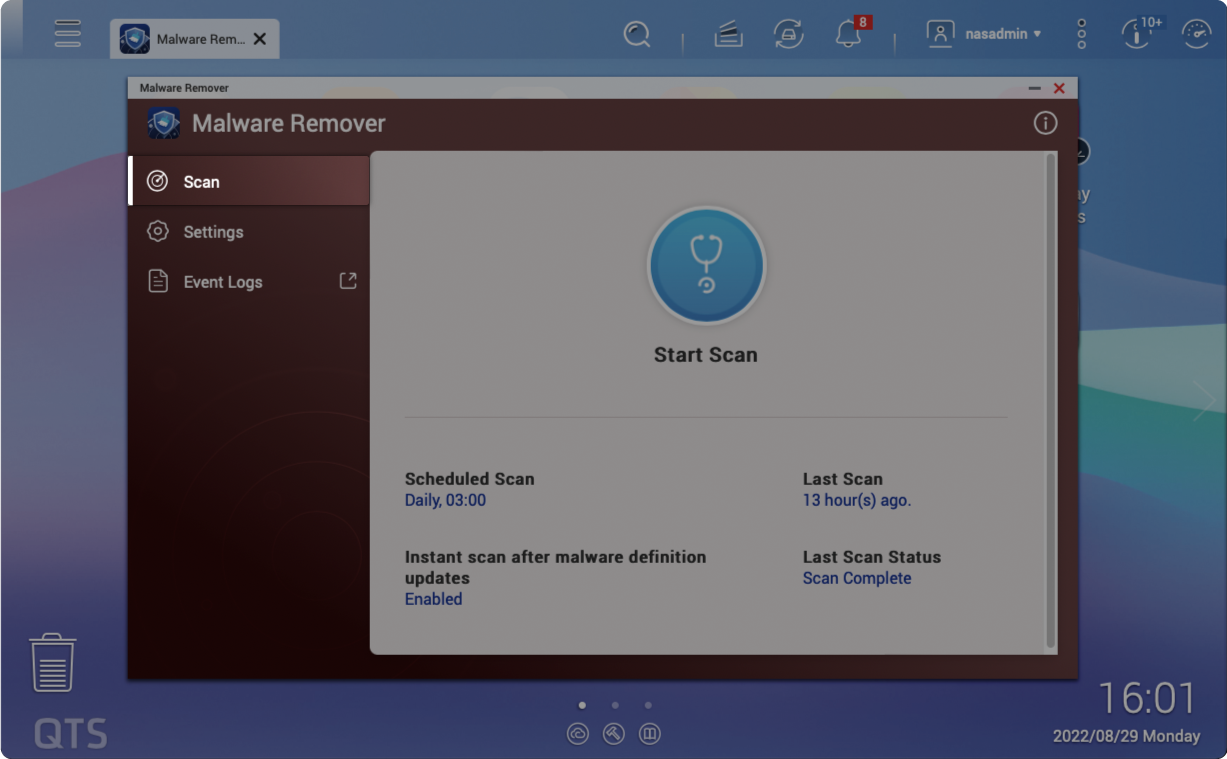

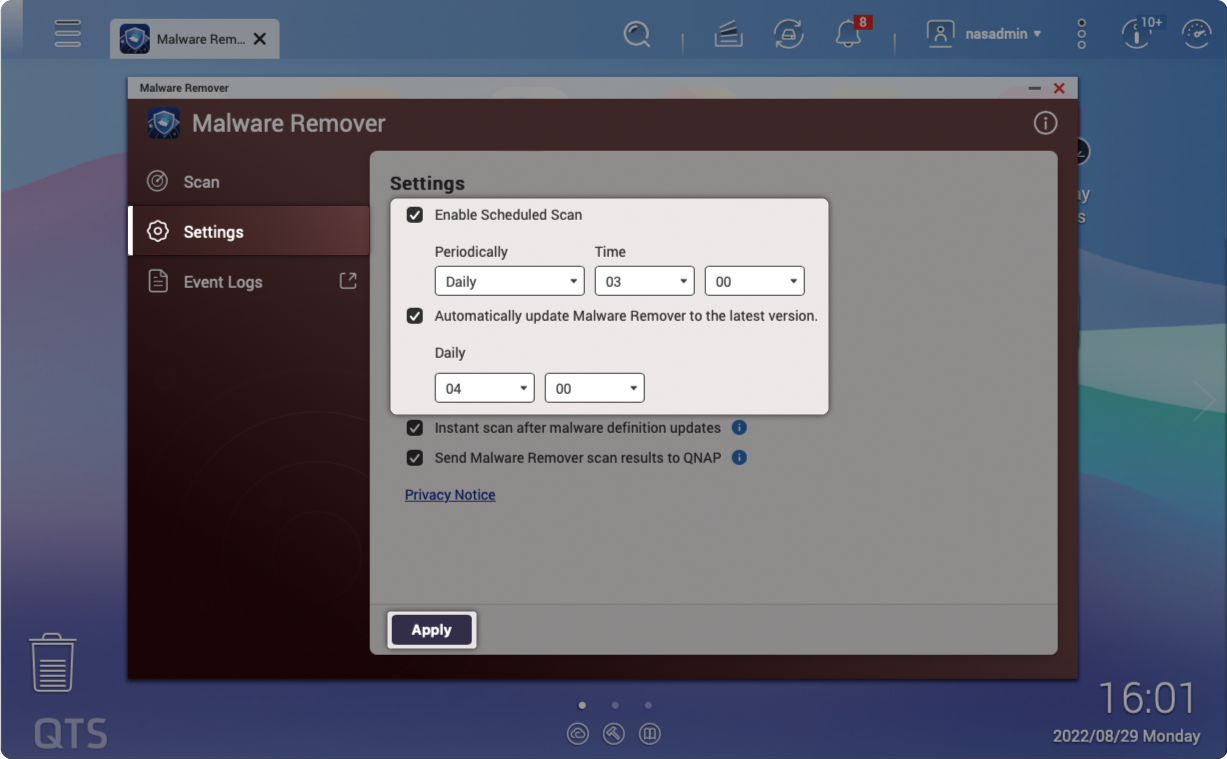

3. Automatische Updates aktivieren

QNAP führt regelmäßig Sicherheitsupdates für Firmware und Software durch. Die Aktivierung automatischer Updates stellt sicher, dass Sie über die neuesten Funktionen, Fehlerbehebungen und Schutzmaßnahmen gegen Sicherheitslücken verfügen.

Von innen nach außen: Mehrschichtige Sicherheit

QNAP bietet umfassenden Schutz der NAS-Verbindungen und Notfallwiederherstellungspläne, kombiniert mit Sicherheitsbewertungen des Systems und Bedrohungsanalysen für interne Netzwerke, um ein mehrschichtiges Cybersicherheits-Managementsystem zu schaffen.

Stärkung der Sicherheit von Systemkonten

1. Deaktivieren Sie das Standard-Administratorkonto "admin".

Hacker, die Passwörter mit der brute Force Methode Gewalt knacken, haben es in der Regel auf "admin" (das Standard-Administratorkonto) abgesehen. Es wird dringend empfohlen, "admin" zu deaktivieren und ein neues Administratorkonto zu erstellen.

Mehr erfahren: So deaktivieren Sie das admin Benutzerkonto

Bei Modellen mit QTS 5.0.1 / QuTS hero h5.0.1 (oder höher) ist "admin" standardmäßig deaktiviert.

2. Zugriffsschutz aktivieren (IP / Konto)

Der "IP-Zugangsschutz" und der "Kontozugriffsschutz" können dabei helfen, das Knacken von Passwörtern durch die Brute Force Methode zu verhindern. Wenn die Anmeldung einer bestimmten IP oder eines bestimmten Kontos zu oft fehlschlägt, wird die IP gesperrt oder das Konto deaktiviert, wodurch Angreifer daran gehindert werden, Passwörter wiederholt auszuprobieren.

3. Aktivieren Sie die Multi-Faktor-Authentifizierung

Es wird dringend empfohlen, sichere Anmeldemethoden wie die passwortlose Anmeldung und die 2-stufige Überprüfung zu aktivieren, um eine zusätzliche Ebene der Datensicherheit zu schaffen.

Erfahren Sie mehr: Sichere Anmeldung und Multi-Faktor-Authentifizierung

4. Telnet / SSH deaktivieren

Es wird dringend empfohlen, Telnet und SSH zu deaktivieren, wenn Sie sie nicht verwenden. Diese beiden Funktionen werden im Allgemeinen vom QNAP Kundendienst oder von professionellem IT-Personal zur Wartung des Systems verwendet. Allgemeine Benutzer sollten sie nicht benötigen, daher wird empfohlen, sie zu deaktivieren