Hướng dẫn bảo mật QNAP NAS

Hướng dẫn này cung cấp cái nhìn chi tiết về các cài đặt bảo mật và cơ chế bảo vệ của QNAP NAS, giúp bạn củng cố phòng thủ mạng và bảo vệ dữ liệu của mình.

Kiến trúc và cài đặt mạng an toàn

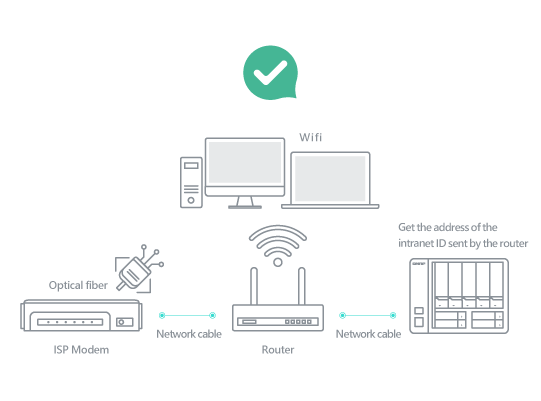

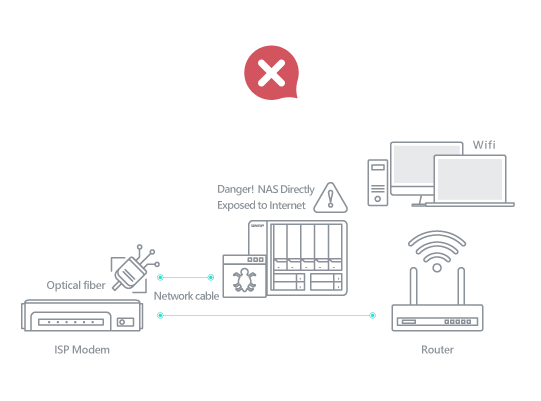

1. Kết nối NAS đúng cách

Bạn không bao giờ nên kết nối trực tiếp cổng mạng của NAS với Internet. Đảm bảo rằng NAS của bạn được kết nối với router trước, sau đó kết nối với modem do Nhà cung cấp dịch vụ Internet (ISP) của bạn cung cấp. Với các cài đặt đúng, router có thể chặn lưu lượng độc hại từ Internet và giảm nguy cơ bị tấn công mạng.

2. Cấu hình router đúng cách

Đăng nhập vào router hoặc yêu cầu ISP của bạn giúp bạn kiểm tra và vô hiệu hóa các cài đặt sau:

3. Kích hoạt cập nhật tự động

QNAP thường xuyên cập nhật bảo mật firmware và phần mềm. Kích hoạt cập nhật tự động đảm bảo rằng bạn có các tính năng mới nhất, sửa lỗi và các lỗ hổng bảo mật.

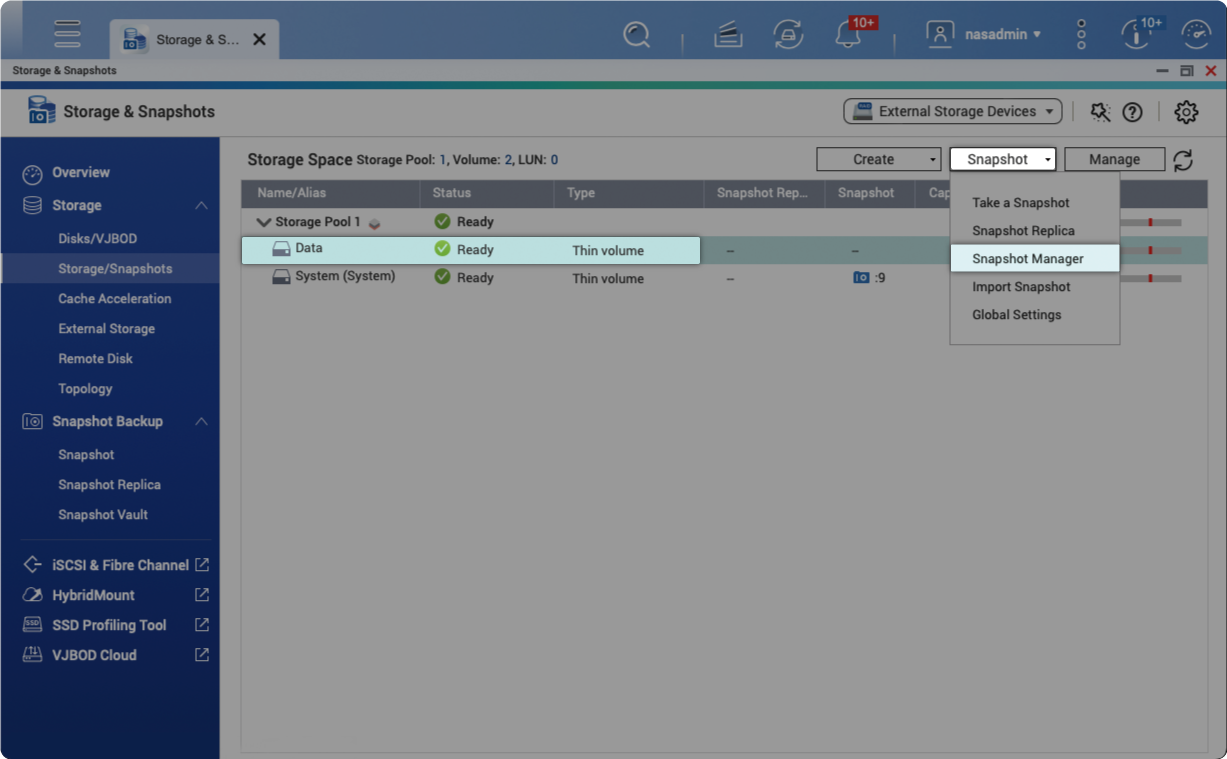

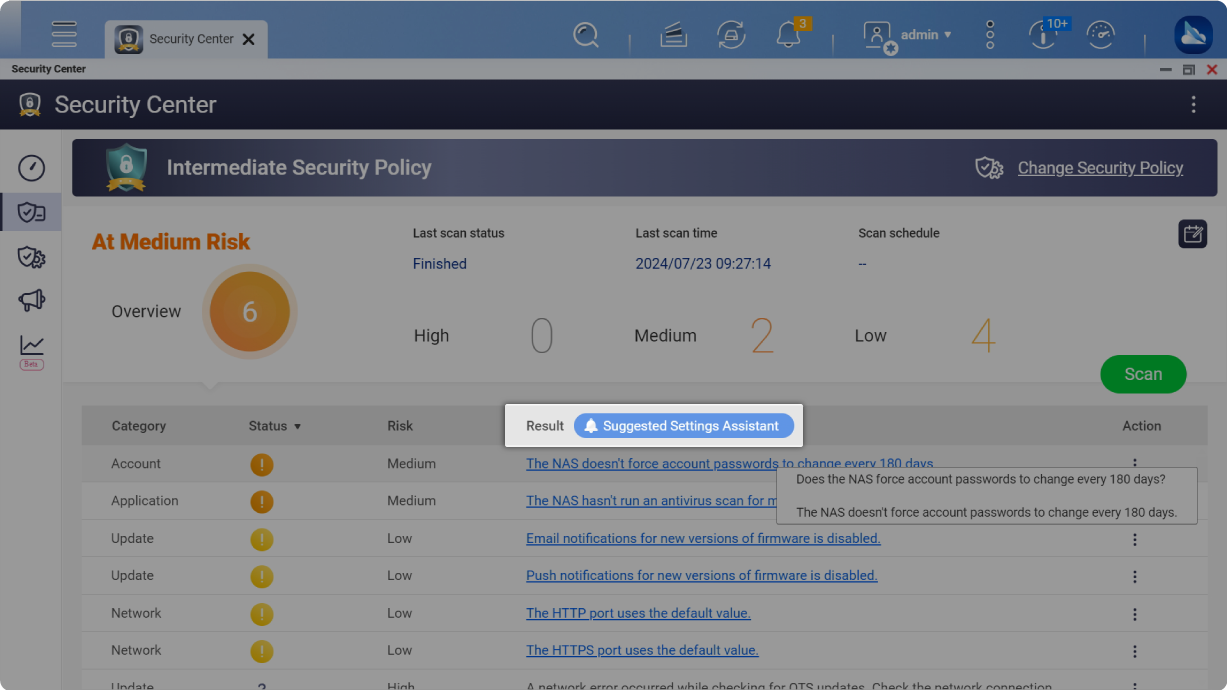

Từ Bên Trong Ra Ngoài: Bảo Mật Đa Lớp

QNAP cung cấp bảo vệ kết nối NAS toàn diện và kế hoạch khôi phục thảm họa, kết hợp với đánh giá bảo mật hệ thống và phân tích mối đe dọa mạng nội bộ, để tạo ra một hệ thống quản lý an ninh mạng nhiều lớp.

Tăng cường bảo mật tài khoản hệ thống

1. Vô hiệu hóa tài khoản quản trị viên mặc định "admin"

Các hacker sử dụng phương pháp bẻ khóa mật khẩu thường nhắm vào “admin” (tài khoản quản trị viên mặc định). Rất khuyến khích vô hiệu hóa “admin” và tạo một tài khoản quản trị viên mới.

Tìm hiểu thêm: Cách vô hiệu hóa tài khoản người dùng admin

Các mẫu có tích hợp QTS 5.0.1 / QuTS hero h5.0.1 (hoặc mới hơn), "admin" bị vô hiệu hóa theo mặc định.

2. Bật bảo vệ truy cập (IP / Tài khoản)

"Bảo vệ truy cập IP" và "Bảo vệ truy cập tài khoản" có thể giúp ngăn chặn mật khẩu bị bẻ khóa bằng cách tấn công brute force. Khi một IP cụ thể hoặc tài khoản không đăng nhập được quá nhiều lần, nó sẽ kích hoạt chặn IP hoặc vô hiệu hóa tài khoản, ngăn chặn kẻ tấn công thử mật khẩu nhiều lần.

3. Bật xác thực đa yếu tố

Rất khuyến khích bật các phương pháp đăng nhập an toàn như đăng nhập không mật khẩu và Xác minh 2 bước để thêm một lớp bảo mật dữ liệu.

Tìm hiểu thêm: Đăng nhập an toàn và xác thực đa yếu tố

4. Vô hiệu hóa Telnet / SSH

Trừ khi bạn đang sử dụng chúng, rất khuyến khích vô hiệu hóa Telnet và SSH. Hai chức năng này thường được sử dụng bởi dịch vụ khách hàng của QNAP hoặc nhân viên IT chuyên nghiệp để bảo trì hệ thống. Người dùng thông thường không cần chúng, vì vậy nên vô hiệu hóa chúng