Soluzione di cybersecurity ADRA NDR

Rileva e previene i ransomware mirati in modo proattivo

Soluzione di cybersecurity ADRA NDR

Rileva e previene i ransomware mirati in modo proattivo

I dispositivi NDR (Network Detection and Response) della serie QNAP ADRA selezionano selettivamente il traffico di rete e rilevano il movimento laterale del malware, bloccando le attività ostili prima che possano verificarsi perdite e criptazione dei dati.

Nuove difese contro nuovi attacchi

Siamo onorati di sapere che i dispositivi QNAP siano usati per salvare i dati importanti. Sfortunatamente ciò espone i NAS QNAP , oltre agli altri server e servizi nella rete locale, a tentativi di attacco per ottenere l’accesso non autorizzato alle informazioni sensibili. Con l’aumento del numero di casi di ransomware mirati che crittografano i dati personali e aziendali, è tempo di rivalutare a fondo le misure di sicurezza delle informazioni esistenti.

Cosa è un ransomware mirato?

Un ransomware mirato ottiene l’accesso alle reti locali utilizzando una o più tecniche. Il modus operandi è complesso e difficile da rilevare. Una volta violato il perimetro, il ransomware può silenziosamente risiedere nelle reti locali per lungo tempo e infettare gradualmente tutti i dispositivi. Il malware sarebbe scoperto solo dopo l'attacco, e sarebbe già troppo tardi. Fabbriche, enti governativi e istruzione sono tra i principali settori vittima dei ransomware mirati.

Una volta che il server di archiviazione viene crittografato dal ransomware...

Questo più significare diverse cose. Per prima cosa, il malware non è stato rilevato per diverso tempo. È riuscito a penetrare completamente fino alla parte più importante dell’infrastruttura IT, ed è un problema serio. Seconda cosa, i dispositivi di sicurezza convenzionali vicini allo switch core non hanno rilevato le attività di malware che si sono verificate al livello inferiore della topologia di rete. La conseguente riduzione delle prestazioni (causata dalla scansione completa del traffico) rende impossibile la connessione di un NAS a richiesta elevata di prestazioni ed altri server di archiviazione a dispositivi di sicurezza convenzionali.

Le minacce del ransomware mirato

La soluzione QNAP: Dispositivi ADRA NDR

I dispositivi NDR della serie ADRA sono la risposta di QNAP ai ransomware mirati. Abbiamo iniziato a creare una soluzione per proteggere il QNAP NAS da tali attacchi, che può essere utilizzata anche con NAS e server di archiviazione di altri marchi.

Rilevamento della minaccia: scoprire le attività ostili in tempo

Analisi delle minacce: ottenere informazioni preziose per ulteriori azioni

Risposta alle minacce: arrestare e contenere l’attacco di malware

Usare il NAS QNAP per ripristinare rapidamente i dati interessati su computer/server in caso di attacco

Se ADRA NDR rileva un attacco di rete a rischio elevato, il personale IT può isolare e scansionare i computer/dispositivi interessati. Il NAS QNAP supporta gli snapshot per aiutare a proteggere i dati e i file dai ransomware mirati, possono inoltre essere usati come parte di una strategia di backup 3-2-1 per garantire il ripristino rapido dei dati ad uno stato di integrità in caso di attacchi. Il completamento del ripristino impiega alcuni secondi e garantisce una ridotta inattività del sistema.

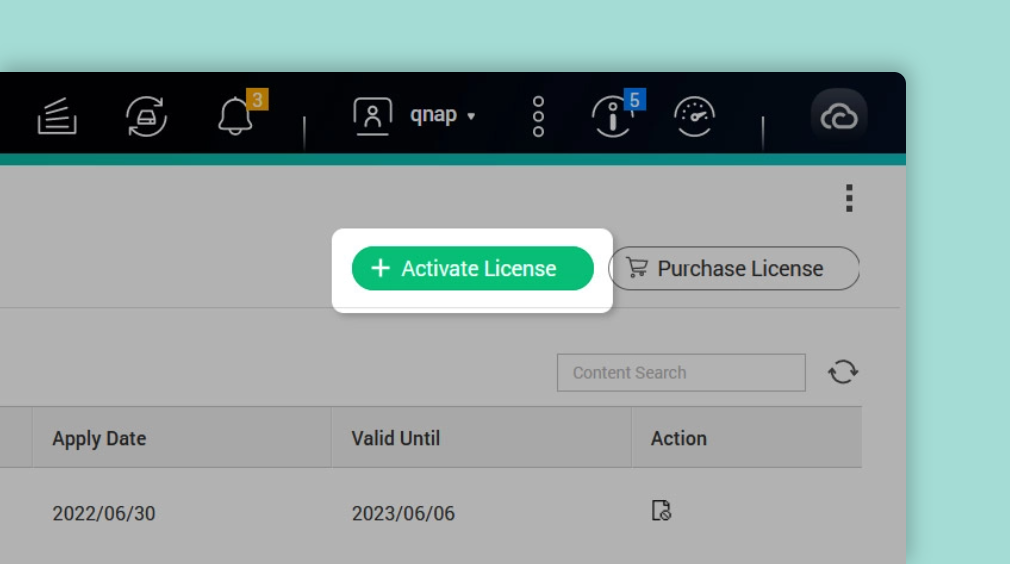

Migliora la tua sicurezza informatica con ADRA NDR sul tuo switch - Aggiorna ora!

Rileva rapidamente le minacce sconosciute e rafforza le difese aggiornando il tuo switch QGD con un’appliance ADRA NDR. Licenze a partire da 399 dollari USA l’anno.